Основи інформаційної безпеки. Захист даних

1)Поясніть темін "Інформаційна безпека"

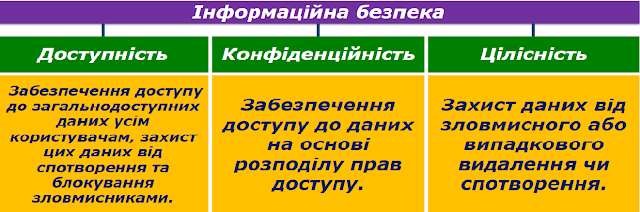

2)Які основні складові має інформаційна безпека?

6)На які види поділяються шкідливі програми за принципами розповсюдження та функціонування? Які дії характерні для кожного з видів?

7)Як називаються програми, що використовуються для захисту компьютера від шкідливих програм? Наведіть приклади.

8)Які модулі можуть входити до складу програм захисту комп’ютера від шкідливих програм? Які дії вони виконують?

Інформаційна безпека — розділ інформатики, що вивчає закономірності забезпечення захисту інформаційних ресурсів фізичних осіб, підприємств, організацій, державних установ тощо від втрати, порушення функціонування, пошкодження, спотворення, несанкціонованого копіювання та використання.

3)Класифікація загроз інформаційній безпеці.

4)Які дії характерні для шкідливих програм?

1) Знищення та спотворення даних

2)Отримання доступу до секретних і конфедеційних даних.

3)Пошкодження пристроїв інформаційної системи.

4)Отримання прав на виконання дій, що передбачені тільки для окремих керівних осіб.

5)Отримання доступу до здійснення фінансових операцій замість власників рахунків.

6)Отримання повного доступу до керування інформаційною системою.

5)На які види поділяються шкідливі програми за рівнем небезпечності дій? Які дії характерні для кожного з видів?

Для захисту даних і пристроїв комп'ютера від шкідливих програм використовують спеціальне програмне забезпечення. За ним зберіглася стара назва — антивірусні програми, хоча більшість з них забезпечують захист від різних типів шкідливих програм.

Сучасні антивірусні програми — це комплексні програми, що мають набір модулів для захисту від різних загроз.

8)Які модулі можуть входити до складу програм захисту комп’ютера від шкідливих програм? Які дії вони виконують?

Мережевий екран-забезпечує виконання встановлених для програм комп'ютера правил доступу до мережі, блокує за потреби підозрілі з'єднання, відстежує надсилання програмами даних у мережі;

Файловий монітор (вартовий) — постійно (резидентно) знаходиться в оперативній пам'яті комп'ютера з моменту завантаження операційної системи та перевіряє всі файли і диски, відомості про які потрапляють в оперативну пам'ять, блокує дії, що можуть ідентифікуватись як дії шкідливої програми;

Поведінковий аналізатор (інспектор) — аналізує стан системних файлів і папок та порівнює їх зі станом, що був на початку роботи анти-вірусної програми. За певних змін, які характерні для діяльності шкідливих програм, виводить повідомлення про небезпеку ураження;

Поштовий фільтр — перевіряє пошту користувача на наявність шкідливих програм, забезпечує блокування надходження пошти з підозрілих сайтів або із сайтів, що надсилають спам;

USB-захист — здійснює перевірку підключення змінних носіїв даних, за потреби перевіряє їх на наявність шкідливих програм;

Евристичний аналізатор — проводить евристичний аналіз — пошук нових шкідливих програм за їх стандартними діями або фрагментами коду;

Антифішинг (англ. phishing від fishing — риболовля) — блокує сайти, призначені для викрадання персональних даних користувача з метою доступу до його рахунків;

Поведінковий аналізатор (інспектор) — аналізує стан системних файлів і папок та порівнює їх зі станом, що був на початку роботи анти-вірусної програми. За певних змін, які характерні для діяльності шкідливих програм, виводить повідомлення про небезпеку ураження;

Поштовий фільтр — перевіряє пошту користувача на наявність шкідливих програм, забезпечує блокування надходження пошти з підозрілих сайтів або із сайтів, що надсилають спам;

USB-захист — здійснює перевірку підключення змінних носіїв даних, за потреби перевіряє їх на наявність шкідливих програм;

Евристичний аналізатор — проводить евристичний аналіз — пошук нових шкідливих програм за їх стандартними діями або фрагментами коду;

Антифішинг (англ. phishing від fishing — риболовля) — блокує сайти, призначені для викрадання персональних даних користувача з метою доступу до його рахунків;

Антиспам (англ. spam — нав'язлива реклама) — блокує проникнення рекламних повідомлень на комп'ютер користувача;

Батьківський контроль — надає батькам можливість контролювати за роботою дитини в комп'ютерній мережі;

Файл-шредер (англ. shredder — пристрій для подрібнення паперу) — забезпечує знищення даних з носіїв комп'ютера без можливості їх відновлення тощо.

Коментарі

Дописати коментар